Normalerweise schreibe ich ja immer recht neutral und wenn ich mal am Ranten bin, dann auf Twitter. Die folgende Geschichte hat mich allerdings so sehr gestört und auch etwas verärgert, dass ich sie einfach weitererzählen muss. Da ich hier niemanden direkt an den Pranger stellen will, werde ich keine Namen nennen, da sich bei mir schon einmal Sales-Menschen darüber beschwert haben, wie „überhaupt nicht lustig“ und „geschmackslos“ manche meiner Witze gewesen seien, aber zurück zum eigentlichen Thema.

Wie manche vielleicht wissen, mache ich nebenher für ein paar Events, welche auch öfters in das CCC-Umfeld fallen, das WLAN. Ich war nun also vor einer Zeit T auf diesem Event der Hacker- und Maker-Szene und es gab auch eine Messehalle, in der sich diverse Firmen versammelt hatten, um ihre Produkte oder ihre Arbeit vorzustellen. Ich hatte mein WLAN deployed und wie immer eigentlich eine offene und eine mit WPA2-Enterprise gesicherte SSID aufgespannt. Im Laufe des ersten Tages kontaktierte mich einer der Mitarbeiter der einen Firma, die einen großen Stand mit reichlich IoT-Projekten hatten. Er fragte, wie das mit eigenen WLAN-Netzwerken wäre und ob es andere Lösungen gäbe.

Ich stehe diesem ganzen IoT-Hype nicht im Wege, finde aber, dass man sich als Hersteller Gedanken machen sollte, was man da überhaupt betreibt sowie ob und welche Angriffsvektoren die Geräte bieten und wie man sich vor eventuellen Angriffen schützen kann. Wir haben unter genau diesen Aspekten auf der Arbeit ein Regelwerk erlassen, welches beschreibt was ein Gerät können muss und wie es zu sichern ist, wenn es als IoT-Device in unserem Uni-WLAN betrieben wird. Die Geräte müssen mindestens IEEE 802.1X können, damit wir Sie in ein abgeschottetes VLAN sortieren können und wir fordern, dass die Geräte 5GHz können, sowie nach RFC6540 auch IPv6 sprechen und ihre Kommunikation mit einem aktuellen Standard verschlüsseln. Und ja, die ganzen ESP-Chipsätze fallen da bisher raus.

Und das Unheil beginnt…

Ich habe mich nun also mit diesem Mitarbeiter unterhalten und sagte ihm, dass ich ihnen gerne ein eigenes VLAN zur Verfügung stelle, welches er über 802.1X und dynamic VLAN assignment erreichen könne. „802.1X? War das dieses IPv6?“ fragte er mich. Nein, Nein wahrhaftig nicht. „Ich weis nicht, ob unsere Geräte das können, die haben nämlich ein embedded Linux“ fuhr er fort. Ich schaute ab diesem Punkt noch verstörter. Die schien er zu bemerken, denn er frage sogleich: „Können Sie nicht auf Ihrer Infrastruktur einfach eine weiteres WLAN machen mit Passwort?“ – „Wie konfigurieren Sie denn das WLAN in ihrem embedded Linux?“ – „Also öhm, wir haben da so ne Datei“ – „wpasuplicant.conf?“ – „Ja, genau, woher wissen Sie das?“ – Ich ignorierte einfach mal diese Frage und fuhr fort: „Geben Sie mir mal Ihre Mail, ich schicke ihnen eine Anleitung“.

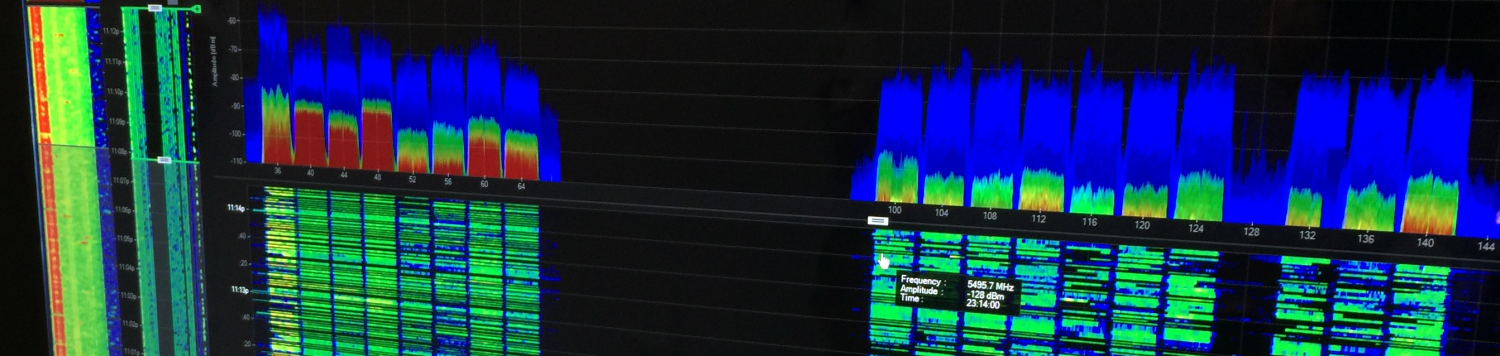

In der Hoffnung, dass nun alles vorbei wäre, ging ich runter in die Messehalle, um die Signalstärken der APs bei fertig aufgebauten Ständen zu messen. Hierbei fielen mir nicht nur ein oder zwei, nein gleich 5 SSIDs von genau diesem Stand auf, von welchem mich der eine Mitarbeiter gefragt hatte, wie er unser WLAN nutzen kann. Abgesehen davon, dass es billigste D-Link und TP-Link Hardware war, die nur 2,4GHz supported, waren _ausnahmslos alle_ APs von ihnen mit 40MHz Kanälen unterwegs. Ich bin also auf die Betreuer der einzelnen IoT-Projekte zugegangen und habe versucht Sie aufzuklären, was genau denn das Problem mit ihren WLAN-Netzwerken sei. Nunja, hier kommen wir zum Punkt Ignoranz. Zwar war es mir möglich den ersten zu überzeugen, dass man sich Gedanken um sein System, welches man betreibt, machen sollte, dies klappte bei den anderen leider nicht so ganz.

Der Betreuer des ersten Projektes betrieb 3 AccessPoints, welche aber im selben Layer 2 Netz waren und je eine eigene WPA2-PSK verschlüsselte SSID ausstrahlten. Immerhin das. Die Mindestlänge von 8 Zeichen wurde genau getroffen und natürlich beinhaltete der PSK den Firmennamen. Ich habe dann in Absprache mit dem Betreuer die SSIDs umgestellt und auch die Sendeleistung herunter gedreht.

Der zweite Betreuer des Projektes verstand nicht einmal, dass Sie das WLAN selbst betreiben, immerhin war das WLAN a) offen und b) hatte der AP noch die Standard-Konfiguration. In weniger als fünf Minuten hatte ich die letzten zwei der fünf SSIDs auf 20MHz Bandbreite und 50% der Sendeleistung umgestellt, zumal eh keine Reichweite größer gleich 5m erforderlich war.

Die Krone setzte dem ganzen dann der eine Mitarbeiter auf, der Fragte, warum denn das alles nötig sei. Ich erklärte ihm wieder, warum 40MHz Kanäle auf 2,4GHz suboptimal sind und er wollte es irgendwie nicht verstehen. Im Endeffekt fragte ich Ihn, ob er denn das ganze so in irgendwelchen großen Werkshallen zu hunderten einbauen wolle. Er: „Ach, das muss ich nicht wissen, da haben wir glaube ich nen externen Dienstleister für.“

Und die Moral von der Geschicht?

Genug gemeckert, reden wir mal darüber, was mich an der ganzen Sache aufregt. Ein Fazit sozusagen: Ich finde es sehr Fatal, wenn Firmen Produkte bauen, welche WLAN benutzen und eben diese Produkte nicht abgesichert sind. Ich habe in manchen Bereichen Projekte gesehen, welche explizit so verkauft werden sollten, wie Sie waren, allerdings wusste ich sie würden mit solch einer Wahrscheinlichkeit gehackt oder in sonst einer Art und Weise angegriffen, dass man es so nicht einsetzen sollte. Eine andere schlimme Sache finde ich Projekte oder Produkte, die WLAN benutzen, obwohl es deutlich sinnvollere Möglichkeiten gibt. Warum zum Beispiel müssen manche Sensoren doch nicht im „normalen“ WLAN hängen, wenn es 802.11ah gibt, welches sogar ein eigenes Frequenzband vorsieht? Warum sollte man an seine Autos normale WLAN-APs kleben, damit Sie mit anderen Fahrzeugen und Dingen in ihrer Umgebung kommunizieren können, wenn es doch 802.11p gibt? Auch dieser Standard hat ein eigenes Frequenzband. Es lief sogar soweit, dass ich ein Projekt mit Geräten consulted habe, bei dem es so massive Probleme durch das WLAN gab, dass sich die Verantwortlichen (nach sehr viel gut zureden) entschieden haben, die Geräte doch per Kabel anzuschließen, zumal eh ein Ethernet-Kabel bis ganz in die Nähe eines jeden betroffenen Gerätes läuft.

Ich wünsche mir, dass Hersteller die Verantwortung übernehmen und sich ihre Produkte im Bereich Sicherheit und dem allgemeinen sinnhaften Einsatz von Übertragungsmöglichkeiten anschauen und sich überlegen was überhaupt Sinn ergibt. Es ist nicht immer sinnvoll WLAN zu benutzen, auch wenn es günstig ist. Manchmal ist es eben besser einfach einen anderen Standard zu nutzen. Wie man richtig mit WLAN umgeht, sprengt den Rahmen dieses Artikels, aber kurz gefasst ist meine Meinung: Entweder man macht WLAN vollständig und richtig oder man macht es gar nicht.

Ich dachte immer das I steht für Igitt 😀